抓包

抓包的意义

有的时候我们进行安全测试,会给到我们一个IP地址或是域名,这样我们的目标就会比较明确。但是,有的时候只会说让我们去测试一个应用程序、小程序等情况,他给到我们并不是一个实在的IP地址,我们也并不知道目标的具体信息,就可以通过抓取数据包来获取关于该应用的目标信息。

简单总结就是通过抓包了解、获取一些关于目标的信息

抓包的应用对象

- 小程序

- 电脑桌面应用程序

- 移动端APP

- ...

抓包的协议

有些移动端APP或是小程序,他的走向其实还是一个网站,可能走的是HTTP协议,只是说他通过一些封装技术封装到应用里面去了,你直接打开是看不到HTTP协议的,需要通过抓包来分析出来。当然也有的不是走web协议的,这里在后面会进行补充,这里简单了解即可。

浏览器自带抓包

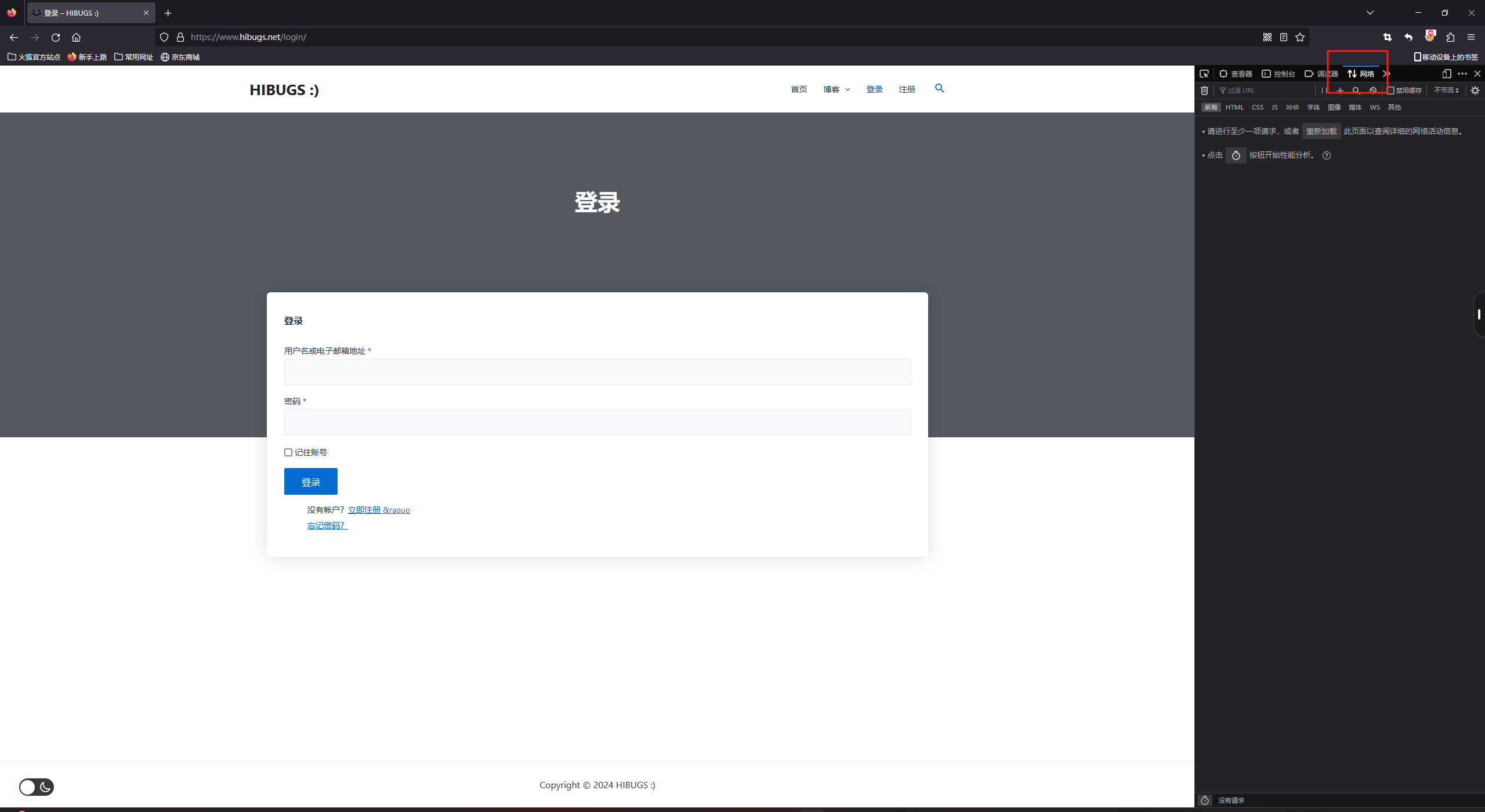

当我们使用浏览器时点击F12,右侧或是下侧会出现一个框,我们点击网络(Network)

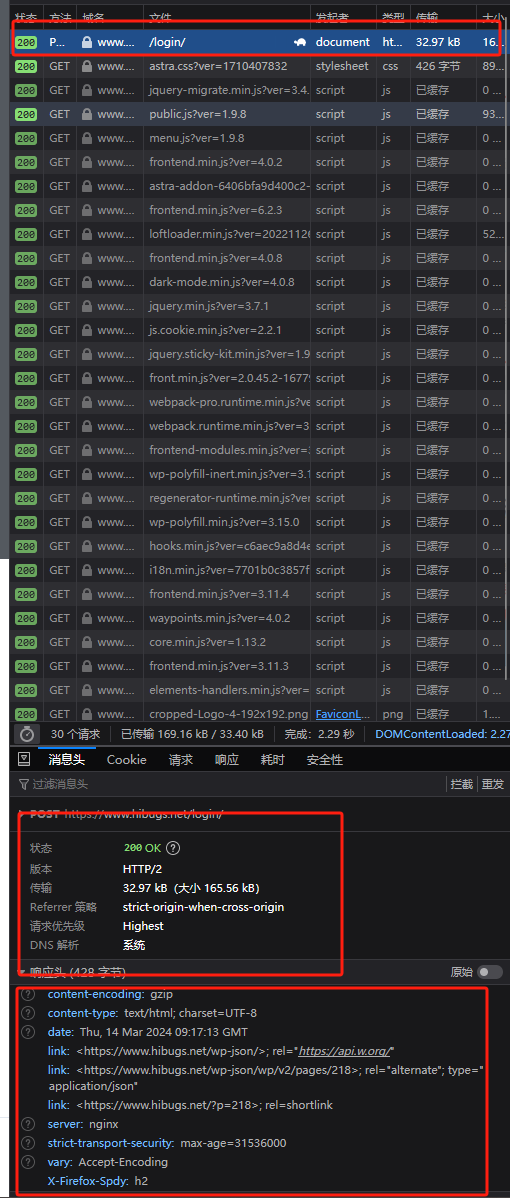

这时候我们输入用户名和密码,点击登录,观察右边的框

这时候我们会发现右边出现了很多的项,我们只关注刚才登录的那个包

点击最上面那个包,我们可以在下面看到关于这个包的字段信息

以上也就是浏览器自带的抓包

工具抓包

浏览器自带的抓包模块只能针对web应用进行抓包,但是功能被封装在小程序或者是APP中时,我们就没办法使用浏览器抓包,此时我们就需要借助抓包工具的帮忙。

这里我们将使用雷电模拟器以及Burpsuite进行抓包

- 市面上有很多安卓手机模拟器,随便下载一款即可

当让我们要抓取HTTPS的数据包,还需要在模拟器上安装证书才能够抓取HTTPS的数据包,具体的安装步骤请参考:安卓手机模拟器浏览器Burpsuite证书安装

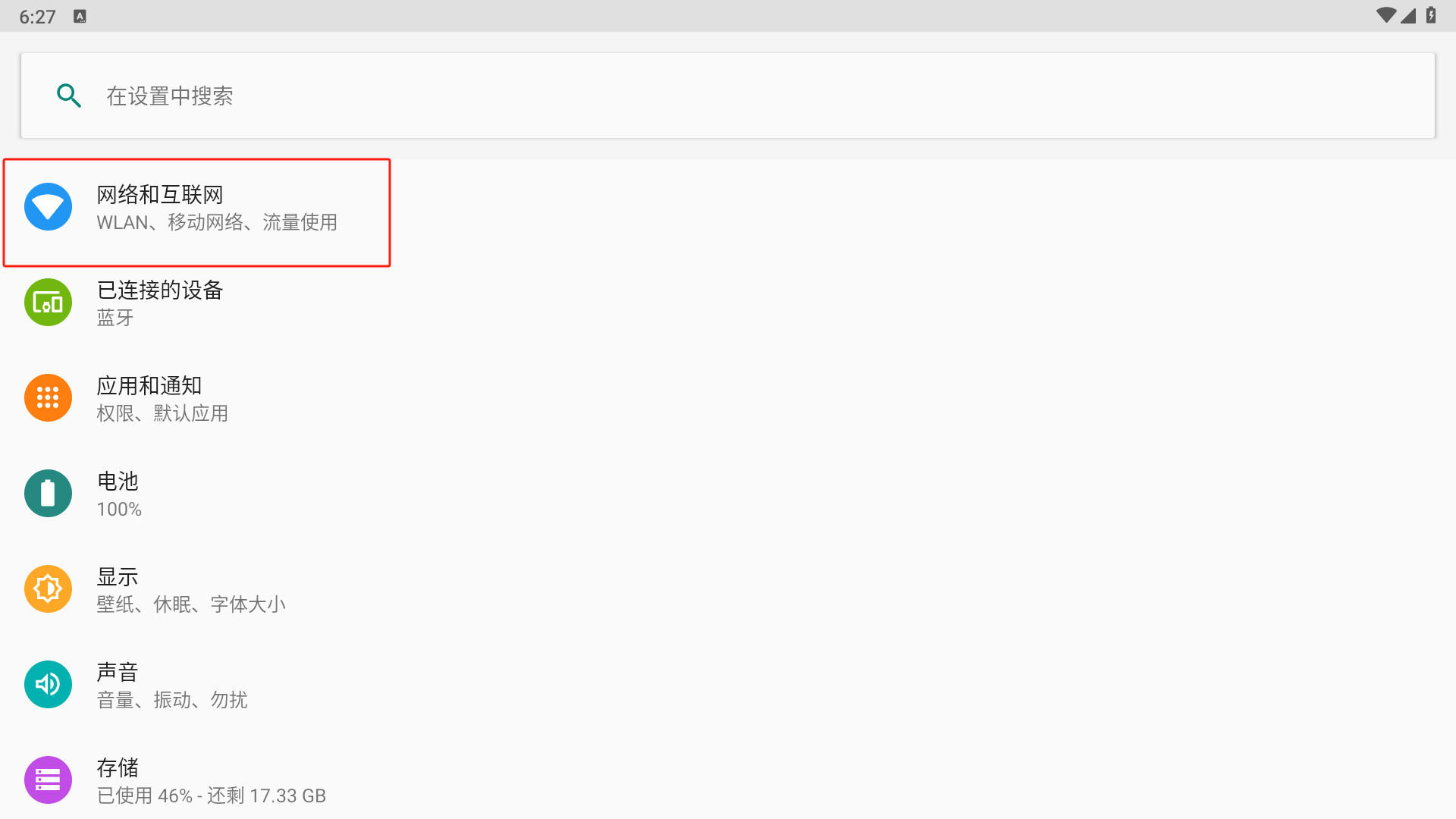

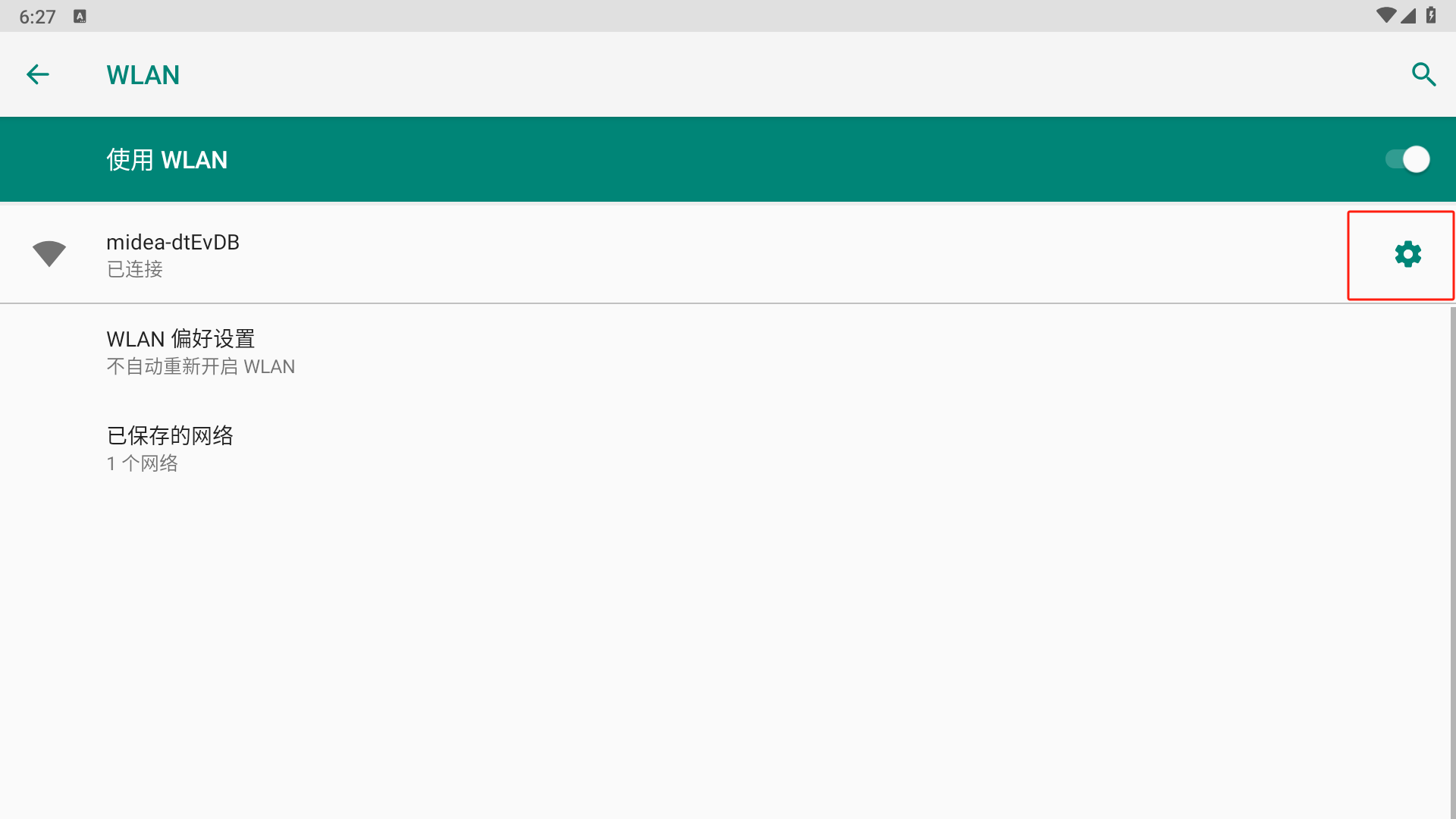

我们点击安卓手机模拟器的设置,点击网络和互联网(也就是我们使用手机时候要连接wifi的操作)

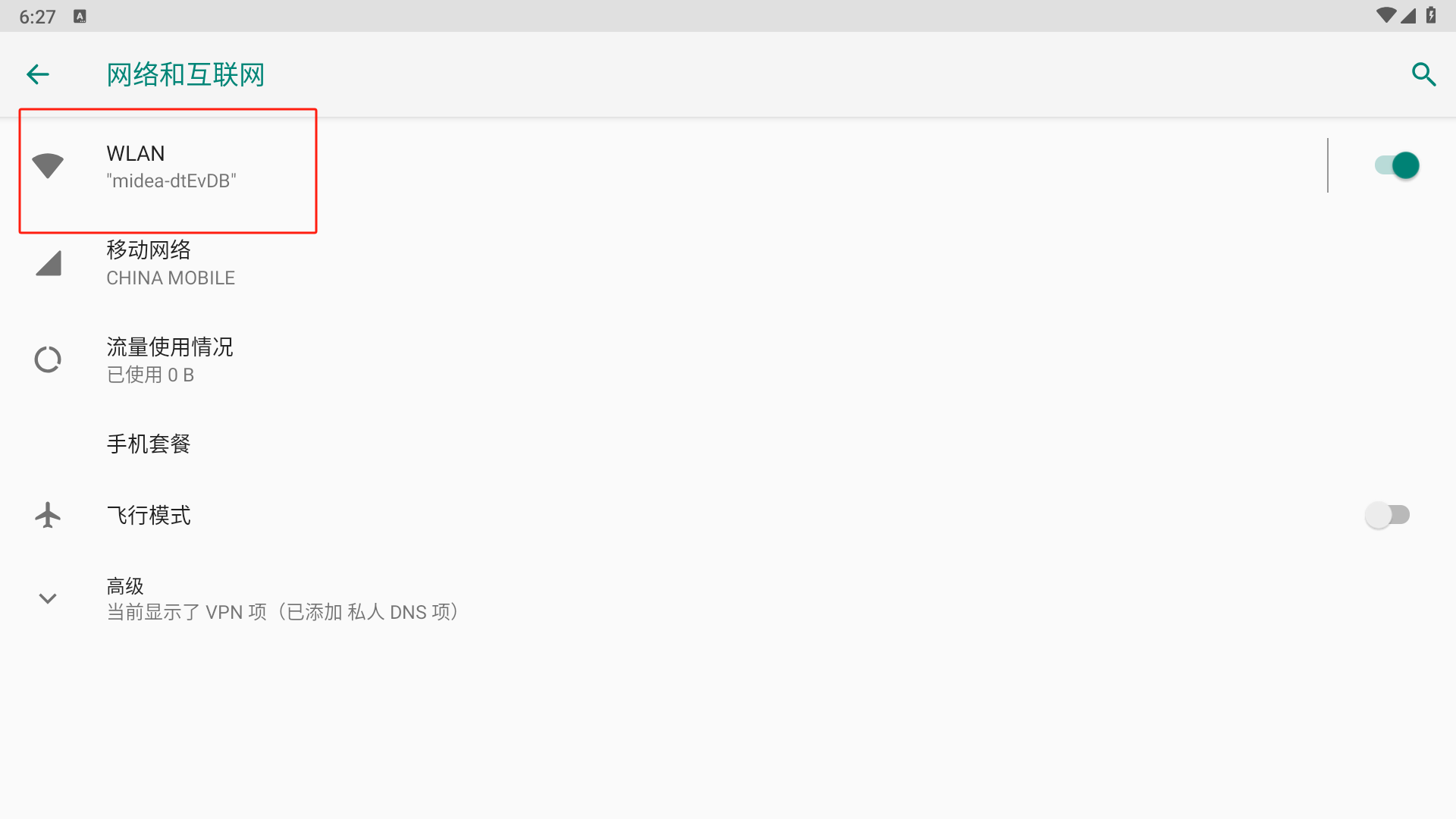

找到相应的wifi,点击设置

点击齿轮

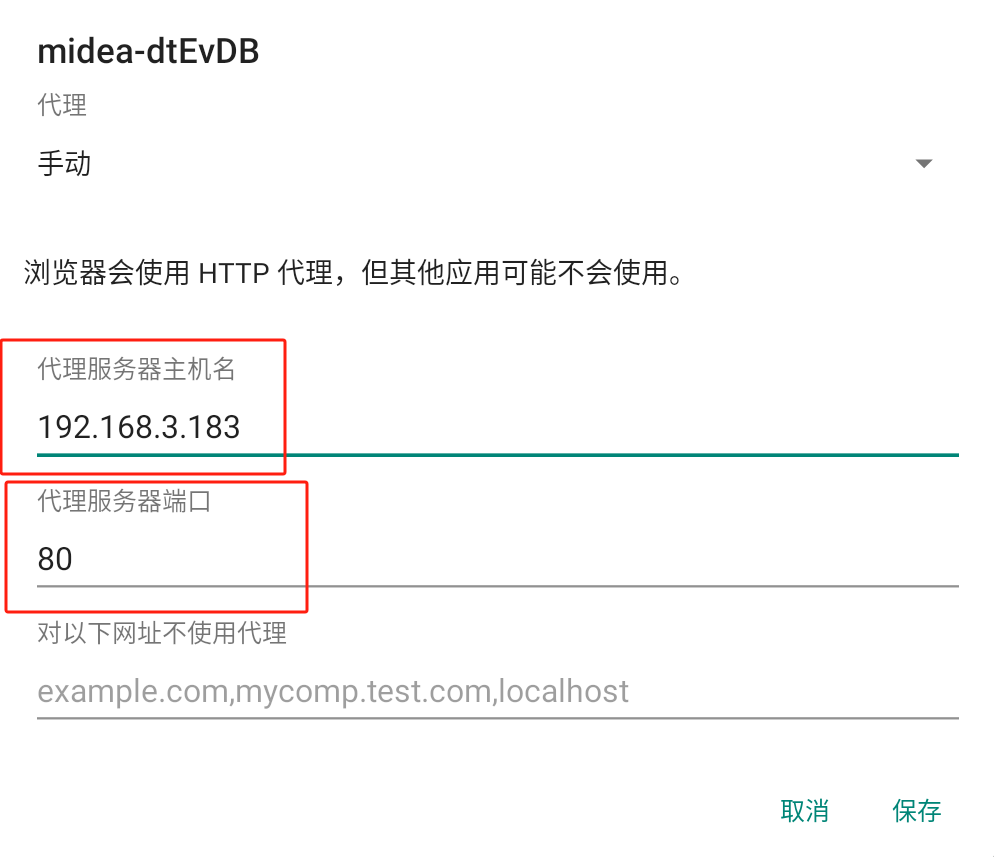

- 这里的思路就是平常我们手机连接wifi,这里我们比平常多一个步骤,就是找到高级选项或者是代理设置类似的叫法,意思就是我们要配置代理

点击代理,选择手动

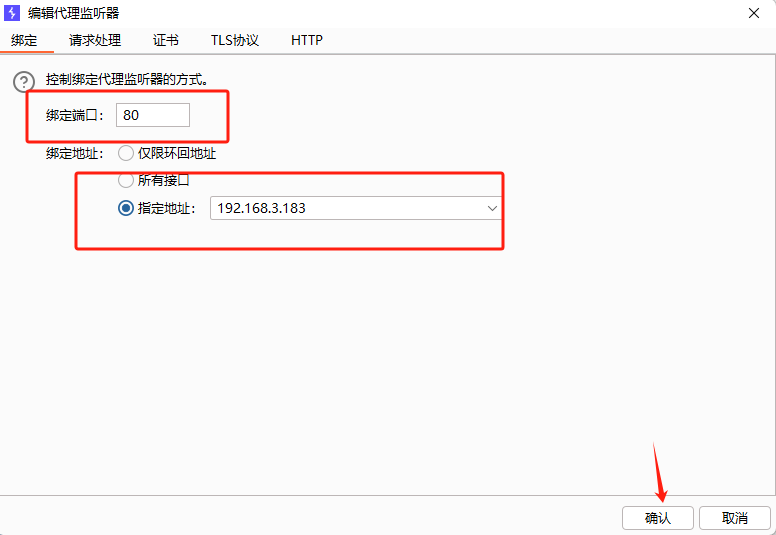

输入我们宿主机,也就是你这台电脑的ip(注意是内网IP不是公网),输入端口80

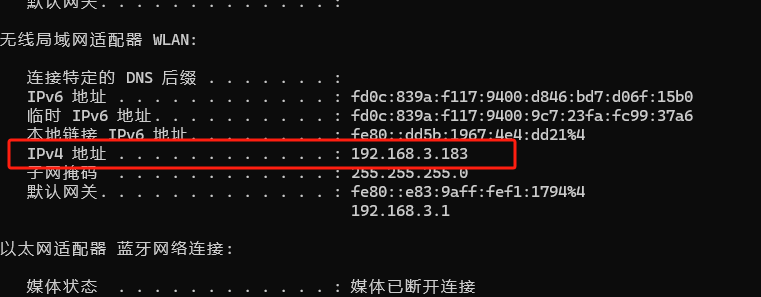

为了避免有些小伙伴不知道自己的内网ip是多少,这里穿插教学一下如何查看自身电脑的内网IP

win+R,输入cmd,输入ipconfig,即可看到自身电脑的内网IP了。

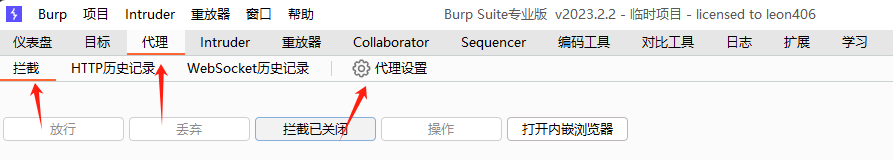

进阶上文,点击保存之后,打开Burpsuite,点击代理,点击拦截,点击代理设置

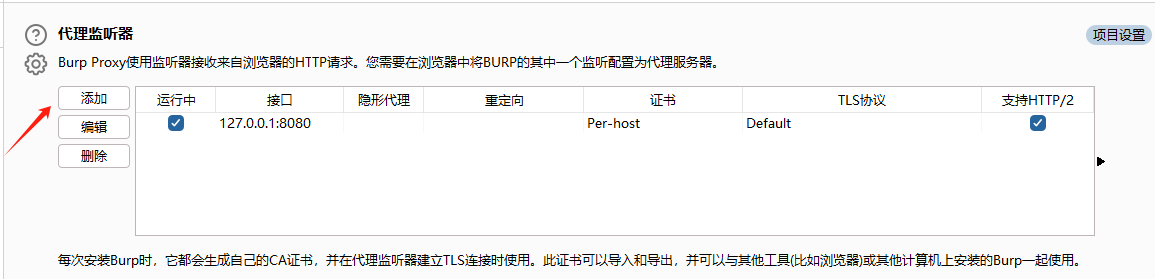

在代理监听器中点击添加

将我们刚才在模拟器上设置的代理IP和端口输入进去,点击确认

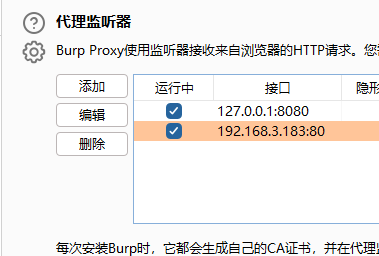

此时我们看到新的代理已经添加成功了

抓取app的数据包

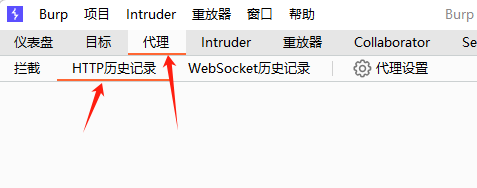

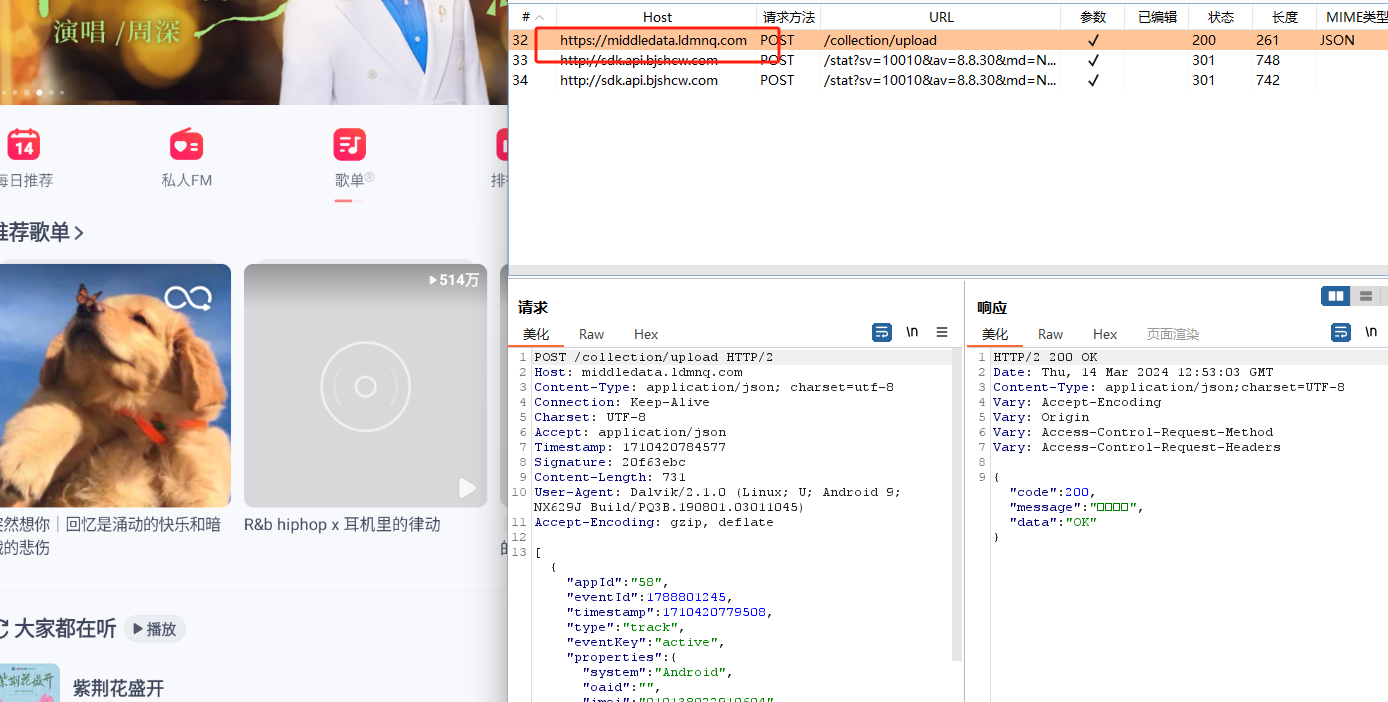

我们点击Burpsuite的代理,点击HTTP历史记录

在雷神模拟器上打开网易云音乐

这时候我们可以看到已经抓取到数据包了

全局抓包

当然有时候在我们测试PC应用程序、小程序或者手机APP时,他里面使用的并不是web协议,这时候我们就不能使用抓取web协议的工具,就需要使用抓取全局的包。

能够抓取web协议外的包的工具有 Wireshark、科来...

这些工具能够帮助我们抓取web协议以及web协议外的数据包,可以抓到全局的数据包。

以上就是关于数据包抓取的内容,希望能够帮助到你 🙂